高中信息技术第三章 信息系统安全3.1 信息安全与保护背景图课件ppt

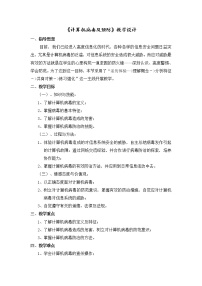

展开计算机病毒与特点。授课教师:温瑞明 菏泽工程技师学院复习巩固。1Enter your subtitleEnter your subtitleEnter your subtitle。多媒体计算机系统组成全数字化。高速度交互性非线性高智能高集成性多媒体计算机特点导入新课。2Some people insist that only today and tomorrow matter. But how much poorer we would be if we really lived by that rule! Some people insist that only today and tomorrow matter. But how much poorer we would be if we really lived by that rule! Some people insist that only today and tomorrow matter. But how much poorer we would be if we really lived by that rule! Some people insist that only today and tomorrow matter. But how much poorer we would be if we really lived by that rule! Enter your main title。Some people insist that only today and tomorrow matter. But how much poorer we would be if we really lived by that rule! 。动脑想一想人类会受到病毒的危害,那么计算机会有病毒吗?计算机病毒的概念。 计算机病毒的传播途径计算机病毒的特点学习目标新课讲授3。案例。小兰经常在微信和好友聊天,有一天有个朋友给他发个链接说点击就可以免费领取21元钱,小兰也没多想,觉得还有钱赚就点击了链接,点击进去只有些广告,可随后微信便无法正常使用了,电脑也陷入了瘫痪当中(屏幕显示不正常 图标文件更换无法识读)……案例。计算机病毒一种人为编制的特殊程序,或普通程序中的一段特殊代码在计算机程序中插入的破坏计算机功能或数据,影响计算机使用,并且能够自我复制的一组计算机指令或者程序代码。计算机病毒的概念。计算机病毒传播途径。计算机病毒特点(重难点)寄生性。深入探究—繁殖性计算机病毒可以像生物病毒一样进行繁殖,当正常程序运行的时候,它也进行自身复制,是否具有繁殖、感染特征是判断某段程序为计算机病毒的首要条件。我们要不断的扩大军队数量,制造大军,增强实力。。深入探究—破坏性病毒入侵计算机,往往具有极大的破坏性,能够破坏数据信息,可能会导致正常的程序无法运行,把计算机内的文件删除或受到不同程度的损坏。甚至造成大面积的计算机瘫痪,对计算机用户造成较大损失。如常见的木马、蠕虫等计算机病毒,可以大范围入侵计算机,为计算机带来安全隐患。。深入探究—传染性计算机病毒传染性是指计算机病毒通过修改别的程序将自身的复制品或其变体传染到其它无毒的对象上,这些对象可以是一个程序也可以是系统中的某一个部件。能够通过U盘、网络等途径入侵计算机。在入侵之后,往往可以实现病毒扩散,感染未感染计算机,进而造成大面积瘫痪等事故。随着网络信息技术的不断发展,在短时间之内,病毒能够实现较大范围的恶意入侵。。深入探究—潜伏期病毒可以静静地躲在磁盘或磁带里呆上几天,甚至几年,一旦时机成熟, 得到运行机会,就又要四处繁殖、扩散,继续危害。有些病毒像定时炸弹一样, 让它什么时间发作是预先设计好的。比如黑色星期五病毒,不到预定时间一点都觉察不出来,等到条件具备的时候一下 子就爆炸开来,对系统进行破坏。- -个编制精巧的计算机病毒程序,进入系统之后一般不会马上发作,潜伏性的第二种表现是指,计算机病毒的内部往往有一种触发机制,不满足触发条件时,计算机病毒除了传染外不做什么破坏。触发条件-旦得到满足, 有的在屏幕上显示信息、 图形或特殊标识,有的则执行破坏系统的操作,如格式化磁盘、删除磁盘文件、对数据文件做加密、封锁键盘以及使系统死锁等。。深入探究—隐蔽性计算机病毒不易被发现,这是由于计算机病毒具有较强的隐蔽性,其往往以隐含文件或程序代码的方式存在,在普通的病毒查杀中,难以实现及时有效的查杀。病毒伪装成正常程序,计算机病毒扫描难以发现。并且,一些病毒被设计成病毒修复程序,诱导用户使用,进而实现病毒植入,入侵计算机。因此,计算机病毒的隐蔽性,使得计算机安全防范处于被动状态,造成严重的安全隐患。。藏到这个秘密角落,不可能被发现,嘿嘿嘿。深入探究—可触发性编制计算机病毒的人,一般都为病毒程序设定了一些触发条件,例如,系统时钟的某个时间或日期、系统运行了某些程序等。一旦条件满足,计算机病毒就会“发作”,使系统遭到破坏。隐藏了那么久,终于到时间了,可以出来展现我的威力了。。深入探究—寄生性计算机病毒还具有寄生性特点。计算机病毒需要在宿主中寄生才能生存,才能更好地发挥其功能,破坏宿主的正常机能。通常情况下,计算机病毒都是在其它正常程序或数据中寄生,在此基础上利用一定媒介实现传播,在宿主计算机实际运行过程中,一旦达到某种设置条件,计算机病毒就会被激活,随着程序的启动,计算机病毒会对宿主计算机文件进行不断辅助、修改,使其破坏作用得以发挥。1、计算机病毒是( ) A.生物病毒 B. 人为编制的程序代码2.连一连、画一画 破坏性 一传十十传百传染性 软件查不出来变化无常隐蔽性 计算机无法正常使用寄生性 存在正常的程序文件中。巩固练习计算机病毒概念。课堂小结123计算机病毒传输途径计算机病毒特点(重难点)1.思考计算机病毒中毒有哪些特征?2.你认为该如何预防计算机病毒呢(写出至少三种方法)3.复习本节课内容,预习下节课。。作业布置Thanks感谢您的聆听。

高中信息技术中图版 (2019)必修1 数据与计算1.1.2 认识信息备课课件ppt: 这是一份高中信息技术中图版 (2019)必修1 数据与计算1.1.2 认识信息备课课件ppt,共19页。PPT课件主要包含了课程引入,信息的定义,信息的特征,信息的分类,信息的作用,CONTENT,教学目标,教学重难点,课后思考,课堂小结等内容,欢迎下载使用。

高中信息技术教科版 (2019)选修1 数据与数据结构1.3 认识数据抽象评课ppt课件: 这是一份高中信息技术教科版 (2019)选修1 数据与数据结构1.3 认识数据抽象评课ppt课件,共6页。PPT课件主要包含了回顾上节课主要内容,一逻辑结构,什么是数据抽象等内容,欢迎下载使用。

教科版 (2019)选修1 数据与数据结构第2单元 线性表及其应用2.2 随机抽取问题图文ppt课件: 这是一份教科版 (2019)选修1 数据与数据结构第2单元 线性表及其应用2.2 随机抽取问题图文ppt课件,共11页。PPT课件主要包含了学习目标,任务一体验随机抽取,知识点一随机抽取等内容,欢迎下载使用。